Que informação é visível para um sniffer de pacotes que interceptou um pacote HTTPS?

Se eu fizer um pedido de HTTPS para

subdomain.example.com/api/login?mytoken=JLK90GFSSFGDS4GFRW0

- informação do cabeçalho

- subdomínio, peço

- parâmetros do URL

- conteúdo do cookie

- Se é comprimido por GZIP

2 answers

Tudo excepto o nome da máquina está encriptado - por isso, no seu exemplo, o nome do domínio e o subdomain estão em texto claro, tudo o resto está encriptado.

Ver o SSL também encripta os 'cookies'? para mais detalhes.

[editado: a versão inicial afirmava erradamente que o URL inteiro estava em cleartext. http://en.wikipedia.org/wiki/Transport_Layer_Security deixa bem claro que o servidor e o cliente primeiro negoceiam a encriptação, depois a camada de Aplicação. Os pacotes HTTP (com o URL completo) são enviados por esta ligação encriptada.]

Depende do tipo de farejador de http que usa.

Por exemplo o Wireshark usa um modo especial da sua placa de rede (usando a biblioteca wincap) e normalmente não consegue descodificar o tráfego dos https (mas você pode adicionar o seu certificado do servidor ao wireshark e isto permitirá ao wireshark descodificar os https).

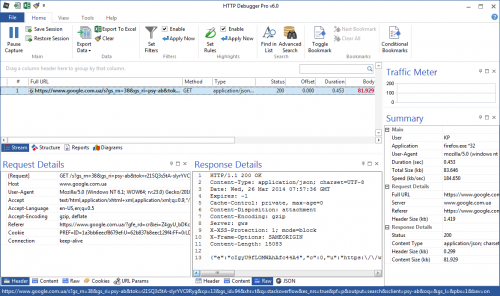

Por outro lado, depurador HTTP Pro usa a técnica man-in-the-middle e pode descodificar todo o tráfego https de/para o seu computador. Mas tens de o fazer. instale manualmente o depurador HTTP Pro no seu computador sob os privilégios de administrador.

Imagem abaixo da descodificação dos HTTPS do depurador HTTP. Como você pode ver, ele fornece todas as informações sobre o seu pedido/resposta.